Сферическое собеседование в вакууме: примерные вопросы

ru_sysadmins — 22.04.2016

ru_sysadmins — 22.04.2016

Я тут щас примерные вопросы набросаю с одного собеса, ответьте на них без гугла пожалуйста.

Пятница же, значит можно!!!

1. Назовите типы DFS. Основные различия между ними. Какой протокол прикладного уровня используется для разрешения DFS ссылок?

2. В компании планируется реализация нового WEB приложения на базе IIS. Требования к проекту:

- взаимная аутентификация веб-сервера и клиента

- прозрачность аутентификации для доменных юзеров: повторный ввод логина/пароля недопустим

Каким образом админу это настроить? Перечислите основные действия.

3. Что такое Kerberos Constrained Delegation и как это настраивать в реализации от MS?

4. Напишите типы RAID, которые вы знаете, укажите достоинства и недостатки.

5. Продолжите последовательность действий, выполняемых файловой системой NTFS:

- юзер создает файл

- транзакция пишется в кэш лога NTFS в памяти

- метаданные объекта пишутся в кэш

- транзакция помечается как comitted

- происходит внезапный ребут сервера

- ?????????????

6. Для распределения нагрузки на WEB приложение используется NLB из 3 узлов. Приложение на стороне клиента открывает TCP соединение с виртуальным сетевым интерфейсом кластера. NLB драйвер направляет TCP сегменты на узел 1 кластера. В течение этой же HTTP сессии приложение на стороне клиента открывает еще 1 TCP соединение.

На какой из узлов кластера будут направлены TCP сегменты второго соединения? Почему???

7. Опишите последовательность получения новым клиентом сети IP адреса по протоколу DHCP

8. Вам пришел алерт от мониторинга, что на диске с базой данных в mdf файле под управлением SQL 2005 почти закончилось место. По вашим оценкам место кончится полностью через 30 минут. Формат разделов MBR, размер раздела 2Тб, в системе есть доп. незанятый диск меньшего размера. Как можно решить проблему с местом юзая только возможности MS SQL сервера при условии что база данных должна работать 24/7 и остановить ее нельзя.

9. Вам необходимо перенести базу данных с одного сервера на другой. Вам надо чтобы пользователи, имевшие доступ к базе данных на первом сервере сохранили права к базе после ее переноса. Им предоставлен доступ к оригинальной базе как через windows auth, так и через sql auth. Опишите способ переноса логинов юзеров в такой ситуации.

Изменится ли схема переноса логинов если вы будете знать пароли от Sql логинов??

10. На роутер в организации возникла необходимость установить DNS сервер, на котором настроили primary (master) zone company.com . Secondary (slave) zone договорились разместить у прова. Админ добавил разрешающее правило на router вида "allow from all to external_ip router protocol udp port 53" и сделал проверку с внешнего хоста, что зона company.com доступна и хосты разрешаются. Однако пров сообщил, что все попытке у него на сервере получить с роутера зону company.com не успешны.

Укажите, каких настроек не сделал админ. Сервер DNS - или Windows, или UNIX (bind)

11. Вы создали снапшот виртуальной машины в Hyper-V и свободное место на диске начало быстро уменьшаться. Вы удалили снапшот, но место продолжает уменьшаться. Что надо сделать, чтобы прекратить этот бардак??

12. В вашей организации юзается MS CA. Есть задача увеличить срок действия сертфиикатов с 1 года до 2 лет, а также увеличить длину ключа с 1024 до 2048 бит.

Вы начинаете вносить изменения, но данные поля неактивны. Можно ли как-то внести изменения или эти параметры нельзя изменить???

13. Какие типы аутентификации вы знаете? Какой тип вы бы юзали при открытии доступа из внешней сети к внутреннему ресурсу и почему???

14. Сотрудник А получил шифрованное и подписанное письмо от сотрудника Б. Какой ключ должен исопльзовать сотрудник А, чтобы расшифровать письмо? Чтобы удостовериться в отправителе?

15. Сколько ключей шифрования требуется для возможности использования ассиметричного алгоритма шифрования между N участниками?

16. Какие алгоритмы одностороннего шифрования вы знаете? Какой из них вы бы использовали???

|

|

</> |

Эволюция купе-кроссоверов: искусство сочетания стиля и практичности

Эволюция купе-кроссоверов: искусство сочетания стиля и практичности  Путешествие на гору Перчем в Крыму

Путешествие на гору Перчем в Крыму  Выше третьего не предлагать

Выше третьего не предлагать  Английская набережная.

Английская набережная.  Но так ли хорош стал мир?

Но так ли хорош стал мир?  "Ну простииии, красавица моя, дай мне наглядеться, радость, на тебя!"

"Ну простииии, красавица моя, дай мне наглядеться, радость, на тебя!"  Что КНДР делает в "империалистическом конфликте"?

Что КНДР делает в "империалистическом конфликте"?  История древнего города на восточном побережье Англии

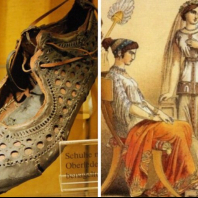

История древнего города на восточном побережье Англии  Какой была итальянская обувь 2000 лет назад

Какой была итальянская обувь 2000 лет назад